|

Kρυπτογραφία και ασφάλεια πληροφοριακών συστημάτων Πανεπιστήμιο Πάτρας Τμήμα Διοίκησης Επιχειρήσεων Ακαδημαϊκό έτος 2012-2013 Μάθημα του Προγράμματος

Μεταπτυχιακών Σπουδών MBA του τμήματος Διοίκησης Επιχειρήσεων του πανεπιστήμιου Πάτρας. Διδάσκων: Γιάννης Σταματίου Αναπληρωτής Καθηγητής e-mail: stamatiu@ceid.upatras.gr |

||||||||||||||||||||||

|

Ιστορικά στοιχεία Η αναγκαιότητα

προφύλαξης σημαντικών πληροφοριών και επαγγελματικών μυστικών ήταν ήδη

αισθητή από πολύ παλιά. Αναφέρεται, ότι το πρώτο κρυπτογραφημένο κείμενο

χρονολογείται από την εποχή του 1500 π.χ. στη Βαβυλώνα. Είναι ένα

κωδικοποιημένο κείμενο οδηγιών του πως να κατασκευάσει κανείς σμάλτο για την

επάλειψη πήλινων αγγείων. Ο επαγγελματίας που κατέγραψε τη μέθοδό του σε

κώδικα, δεν ήθελε να πέσει η νεωτεριστική μέθοδός του σε αντίπαλους

επαγγελματίες αγγειοπλάστες και έτσι να καταστραφεί το επαγγελματικό του

μυστικό! Κρυπτογραφικές αναφορές στη λογοτεχνία «Αυτά τα ιερογλυφικά, κατά πάσα πιθανότητα, αναπαριστούν κάτι. Εάν αυτό

το κάτι είναι τυχαίο, τότε ίσως να είναι αδύνατον για μας να το ανακαλύψουμε.

Εάν, από την άλλη, αυτό το κάτι είναι συστηματικό τότε δεν έχω καμία

αμφιβολία ότι θα το αντιμετωπίσουμε.» Sherlock Holmes στο “The Adventure of the Dancing Men”, του Sir Arthur Conan Doyle.

Η μηχανή "ENIGMA" Η δραματική επίδειξη της

στρατηγικής σημασίας που είχε η αποκρυπτογράφηση μηνυμάτων, έγινε τελικά το

1944 όταν η Βρετανική Υπηρεσία Μυστικών Πληροφοριών αποκωδικοποίησε ένα

μήνυμα που έδινε διαταγές και οδηγίες για βομβαρδισμό της πόλης του Coventry.

Οι Βρετανοί είχαν κατορθώσει να «σπάσουν» τον κώδικα των Γερμανών, τον

Enigma, και αντιμετώπιζαν ένα δίλημμα: εάν προειδοποιούσαν τους κάτοικους του

Coventry για τον επικείμενο βομβαρδισμό, τότε οι Γερμανοί θα καταλάβαιναν ότι

ο κώδικάς τους είχε σπάσει και έτσι θα χανόταν η ευκαιρία αποκωδικοποίησης

και άλλων σημαντικών μηνυμάτων τους. Όμως από την άλλη μεριά, εάν

πραγματοποιούταν ο βομβαρδισμός θα χανόντουσαν πολλές ανθρώπινες ζωές. Ο τότε

πρωθυπουργός της Βρετανίας, ο Winston Churchill, αποφάσισε με βαριά καρδιά να

μην ειδοποιηθούν οι κάτοικοι του Coventry για να προστατευτεί η πολύτιμη,

όπως σκεφτόντουσαν, γνώση του κώδικα των Γερμανών. Πράγματι, ο βομβαρδισμός

έγινε και χάθηκαν πολλοί άνθρωποι όμως, λένε, σώθηκαν έμμεσα οι ζωές πολύ

περισσότερων ανθρώπων σε όλο τον κόσμο... |

Η όλο και αυξανόμενη εξάρτηση των σύγχρονων

επιχειρήσεων και οργανισμών από συστήματα πληροφορικής και επικοινωνιών σε

συνδυασμό με τη διογκούμενη σοβαρότητα και συχνότητα των παραβιάσεων της

ασφάλειας των συστημάτων αυτών απαιτούν ένα καλό επίπεδο γνώσεων θεμάτων

ασφάλειας πληροφοριακών συστημάτων από το σύγχρονο στέλεχος της διοίκησης. Ο στόχος του μαθήματος αυτού είναι να αποκτήσουν τα

μελλοντικά στελέχη του χώρου της διοίκησης επιχειρήσεων και οργανισμών τις

βασικές γνώσεις γύρω από την ασφάλεια των πληροφοριακών συστημάτων καθώς και

των πληροφοριών που διαχειρίζονται. Μετά την επιτυχή παρακολούθηση του μαθήματος, οι

φοιτητές θα είναι σε θέση να: • Κατανοούν τις αρχές λειτουργίας και την ασφάλεια των

πιο γνωστών μεθόδων προστασίας δεδομένων. • Γνωρίζουν τα μειονεκτήματα και πλεονεκτήματα των

βασικών αλγορίθμων κρυπτογράφησης δεδομένων. • Κατανοούν και να περιγράφουν, συγκριτικά, τις βασικές

μεθόδους ελέγχου πρόσβασης σε πληροφοριακά συστήματα. • Γνωρίζουν τους βασικούς τρόπους επίθεσης σε δίκτυα

και πληροφοριακά συστήματα. • Αναλύουν διαφορετικές προτάσεις εφαρμογής των βασικών

τεχνικών ασφάλειας πληροφοριών στα πληροφοριακά συστήματα μιας επιχείρησης ή

ενός οργανισμού και να τις αξιολογούν. Στη βάση όλων αυτών είναι η επιστήμη της κρυπτογραφίας. Η κρυπτογραφία ξεκίνησε

πριν από περίπου 3500 χρόνια ως μια τέχνη απόκρυψης μυστικών που στηριζόταν

στην επινοητικότητα του ανθρώπου που επιθυμούσε να διαφυλάξει τα μυστικά του.

Όμως σήμερα το αντικείμενο της κρυπτογραφίας δεν περιορίζεται απλά και μόνο

στην απόκρυψη μηνυμάτων. Η σύγχρονη κρυπτογραφία, ωθούμενη και από την

ραγδαία ανάπτυξη της περίφημης «κοινωνίας των πληροφοριών», ασχολείται πια με

τη μεθοδολογική ανάλυση και εκτίμηση οποιουδήποτε συστήματος χρησιμοποιείται

για την επικοινωνία και την οικονομική, εργασιακή και κοινωνική συνδιαλλαγή

μεταξύ ανθρώπων και οργανισμών. Και όχι μόνο αυτό. Η μοντέρνα κρυπτογραφία,

είναι πια σε θέση να παρέχει εγγυήσεις και εκτιμήσεις όσον

αφορά την ασφάλεια της διαρκώς αυξανόμενης γκάμας μεθόδων και πρωτοκόλλων

ασφαλούς επίτευξης κάθε μορφής επικοινωνίας. Μέσα από την αλληλεπίδρασή της

με τις Επιστήμες της Πληροφορικής και των Μαθηματικών και, πιο συγκεκριμένα,

της Θεωρίας Πολυπλοκότητας που αναπτύχθηκε την τελευταία εικοσαετία, η

μοντέρνα κρυπτογραφία έχει μεταμορφωθεί από μία τέχνη σε μία επιστήμη,

βασισμένη σε αυστηρές προσεγγίσεις και μεθόδους ανάλυσης. Μέσα από τις διαλέξεις του μεταπτυχιακού μας μαθήματος

θα παρουσιάσουμε τις μεθόδους της μοντέρνας κρυπτογραφίας, που αγκαλιάζει

πια, εκτός από την απόκρυψη μηνυμάτων, και άλλες διεργασίες που θα πρέπει να

γίνονται με ασφάλεια όπως οι οικονομικές συναλλαγές, η υπογραφή ηλεκτρονικών

εγγράφων από απόσταση, η ταυτοποίηση προσώπων κλπ. καθώς και τη μεταμόρφωσή

της από μία τέχνη σε μία αυστηρά θεμελιωμένη επιστήμη. Στις διαλέξεις μας, θα

αναφερθούμε στα προϊόντα αυτής της μεταμόρφωσης, όπως είναι η κατηγορηματική

ασφάλεια (semantic security), η προληπτική κρυπτογραφία (proactive

cryptography), οι κρυπτογραφικά ασφαλείς γεννήτριες ψευδοτυχαίων αριθμών, οι μέθοδοι

γνωστοποίησης μηδενικής μεταφοράς γνώσης (zero knowledge proofs), η κατανεμημένη

κρυπτογραφία (distributed cryptography), η κβαντική κρυπτογραφία

καθώς και μερικές νέες τεχνικές ηλεκτρονικής υπογραφής και ταυτοποίησης

προσώπων. Τέλος, στις διαλέξεις μας θα αναφερθούμε και στους

πιθανούς κινδύνους για την κρυπτογραφία μέσα από συμβατικές μεθόδους

κρυπτανάλυσης αλλά και μέσα από την ανάπτυξη μη συμβατικών μεθόδων

υπολογισμού όπως είναι οι υπολογισμοί με DNA, οι κβαντικοί υπολογιστές και,

σε πιο συμβατικό επίπεδο, οι μαζικά παράλληλοι υπολογιστές με χιλιάδες

επεξεργαστικά στοιχεία που είναι από καιρό μία πραγματικότητα. Οι διαλέξεις του μαθήματος γίνονται κάθε Πέμπτη, 17:00

– 19:00 στην αίθουσα ΠΑΜ 3. Ακολουθούν μερικές χρήσιμες πληροφορίες και υλικό για

το μάθημα:

|

Η μηχανή Turing και η θεμελίωση της Θεωρίας Υπολογισμού και Πολυπλοκότητας Το

1936 ο Alan Turing γινόταν ο

θεμελιωτής της επιστήμης των υπολογιστών, με την ιστορική εργασία του “On computable numbers, with an application to the Entscheidungsproblem”. Στην εργασία αυτή ο Turing όρισε ένα υπολογιστικό μοντέλο,

που ονομάστηκε μετά προς τιμή του Μηχανή Turing (Turing Machine) το οποίο

δεν είναι τίποτε άλλο παρά μια αφαιρετική περιγραφή, ένα μοντέλο, της έννοιας

της αλγοριθμικής υπολογισιμότητας και του ηλεκτρονικού υπολογιστή όπως

τον ξέρουμε σήμερα

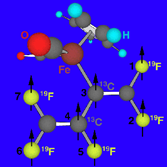

Γρήγοροι υπολογισμοί με αλυσίδες DNA και επίλυση δύσκολων υπολογιστικών προβλημάτων

Κβαντικοί υπολογισμοί και κρυπτανάλυση του RSA Το 1994 ο Peter Shor τάραξε τα ήρεμα νερά της της κλασικής κρυπτογραφίας με μια επιστημονική

εργασία όπου περιέγραφε έναν απόλυτα υλοποιήσιμο στη φύση αλγόριθμο που

εκμεταλλεύεται τα κβαντικά φαινόμενα για τη γρήγορη παραγοντοποίηση

ακεραίων αριθμών, πρόβλημα του οποίου η δυσκολία επίλυσης με κλασικούς

υπολογιστές στηρίζει την ασφάλεια του περίφημου σχήματος κρυπτογράφησης

δημόσιου κλειδιού RSA. Στην εικόνα πιο πάνω βλέπετε

τον κβαντικό υπολογιστή της IBM που χρησιμοποιήθηκε για

να επιτύχει στην πράξη την πρώτη κβαντική παραγοντοποίηση! |